企業遠端接入配置 不宜貪小失大

幾個月前發生的“灰鴿子事件”,表明駭客行為及行為者已然發展成一條產業鏈,並且是一個賺錢快速成長的產業。數以百萬的線民,為了方便從網際網路下載方便實用的的軟體,但很可能會在無意間外洩電腦中所有的資訊,甚至成為攻擊第三者的跳板。以前的駭客,大多的是出於技術炫耀,或是好奇而採取駭客行為;隨著時代的發展,現在駭客行為卻常常和金錢與利益掛勾,並且大批使用者被駭的事件更是頻頻爆發。可以想像,未來駭客行為會更加趨向於以竊取線民使用者的利益為出發點,並且手段會更加高明。

Qno俠諾的技術人員在最近的交流中,也談論到這個事件。由於Qno俠諾在全國各個城市都有技術人員,因此對於使用者應用網際網路的情況也有全面性的瞭解。在“灰鴿子事件”的討論中發現,很多企業使用者由於觀念不正確或者專業知識不足,常常因此而導致在網路配置上留下很大的漏洞,未來可能成為企業資訊外洩的重要管道。

一、ERP遠端接入配置

隨著企業資訊化國家發展政策出臺,很多中小企業也建置了像ERP、財務管理、CRM等方面的軟體系統,作為企業運作的核心。近一兩年,據Qno俠諾工程師調查發現,更多的中小企業又更進一步地建置了遠端接入的系統。這也許是因為經營擴張的需要,或者是因為經營者希望能更迅速地掌握企業現狀,希望隨時可登錄相關系統。

但是,由於企業希望最大程度地節省成本,因此有些軟體商、SI或者是專案公司會根據客戶的需求,採取直接開放內網資源的方式,讓網際網路使用者可以直接使用路由器的虛擬路由功能,直接登錄企業內部伺服器。常見的作法包括:第一,直接開放資料庫服務埠給公網;第二,通過應用伺服器開放一個服務埠對公網,再把此服務埠傳來的請求,通過應用伺服器轉成標準的資料庫請求後,交給資料庫伺服器處理;第三,通過終端服務、Citrix等軟體,讓使用者直接使用中心的應用系統。

對於這些作法,大多數使用者不會感到任何不同,因此也可以達到終端接入的目的。但是由於大部分企業SQL伺服器和應用伺服器放在一台PC機上,因此給攻擊者一個很好的機會和管道。例如,早期做法是直接把SQL伺服器的TCP1433服務埠開放給外部使用者,這樣就相當於給所有使用者都開放了此服務埠;即使現在大量的軟體都是做一個應用伺服器中轉一下,也是開放了應用伺服器的電腦;而B/S的應用,同樣要對外開放SQL伺服器或者其他服務埠。由於電腦的服務埠開放,駭客只要使用類似Portscan的軟體,就可以很快的查到企業伺服器。

這樣的情況,在臺灣、香港或外企公司,由於已經具備很強的安全意識,所以基本上都是用VPN來做遠端,沒有人願意冒風險以直接開放的方式進行配置。但是在國內,一般項目實施的供應商在項目洽談的時候,可能考慮控制成本或者是迎合客戶決策者的低成本暗示,一般會掩蓋此問題,只有在出了安全問題的時候才有可能暴露。所以,企業使用者使用路由器虛擬服務的方式,會容易被競爭對手或駭客入侵,導致報價資訊、商業機會外洩、投標輸掉等情況都有可能發生。

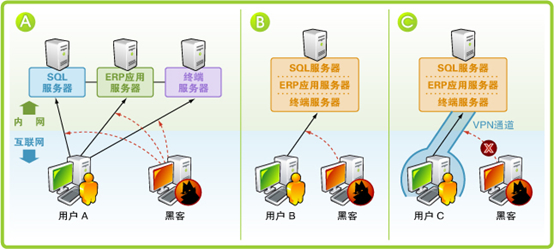

圖:企業使用者應用情況分析。

使用者A:不論是存取終端伺服器、ERP應用伺服器,或是SQL伺服器,都極有可能被駭客侵入;

使用者B:伺服器都配置於同一硬體電腦上,風險更大;

使用者C:採用VPN,使用VPN隧道隔離對外聯繫,駭客無從進入。

二、方便的駭客工具

由於資訊交流的方便,再加上有很多像“灰鴿子”這樣的服務廠商,利用以上漏洞攻擊企業並不困難。

早期應用軟體一般採取直接開放TCP的1433(SQL常用埠)或3389(開放終端服務)埠,因此只要知道伺服器功能變數名稱,很容易就可以發動攻擊。即使不知道,網路上許多免費工具軟體都可以幫助找到,非常簡單,初級駭客即可實現。例如,先用IPSCAN掃公網上已經開機的IP,再用PortScan掃已經開機的IP的開放埠,同時目前還有很多免費軟體直接可以幫你一次性把IP和服務埠都掃出來。

由於伺服器的對應埠開放給使用者,這樣做也同時開放給了網際網路上的所有人,包括駭客。一旦找到伺服器及服務埠,使用者如果不強制斷開,IP一般是不會變,在相對的時間內就是一個固定的IP,此時的駭客就有足夠的時間來進行入侵伺服器。之後,再用工具軟體去猜測SQL的密碼,一旦SQL密碼被猜中,所有使用者的資料都會被看到。並且,SQL一般預設密碼為空,所以很多時候不用猜測,或者密碼很簡單,1234,abcd等,會更容易造成資訊外漏。

即使無法入侵,容易造成被網路攻擊的風險,例如以DDoS進行攻擊,導致1433埠繁忙,無法回應正常的請求,或者是伺服器直接被攻死掉。這都是因為開啟服務埠,所可能引發的問題!

三、中小企業宜防範未然

Qno俠諾技術服務人員發現,大多數中小企業大量採用路由器的虛擬服務作為遠端接入,主要原因是成本問題。但是一半以上的業主,並不瞭解以上的風險,也無法瞭解“灰鴿子事件”和自身的網路安全相關連。由於對於網路知識的不足,即使受到攻擊,也常常意識不到。

事實上,由於現在很多駭客個人或是工作室,都通過收費的方式提供攻擊服務,只不過之前攻擊物件主要以網咖和大型企業為主。這是由於網咖對於網路知識比較瞭解,有些業主會以這種方式打擊鄰近的網咖,把客人搶過來。隨著網咖設備對於攻擊的防禦能力越來越高,不肖的黑戶難免會把主意打到中小企業上來。對於企業而言,招標資料或商業秘密的取得,利益價值是很高的。這樣買賣相合,未來針對特定客戶的攻擊或是盜取資料事件,肯定會更多。

對於中小企業而言,現在的VPN產品價格已經不再高不可攀。只要適當地配置,也可用以很省錢的方式建置VPN連線,例如Qno俠諾的QVM330產品,同時支援IPSec、PPTP及SmartLink VPN協定,中小企業若是只要移動使用者或是幾台電腦要上線,只要採用PPTP即可,建置成本也只在幾千元之間。相較於把企業重要的資料,以虛擬伺服器的作法開放在網際網路上,採用加密的VPN的作法,可達到預防的效果。

※ 企業遠端接入配置(PDF檔案下載) |